diff --git a/README.md b/README.md

index cce0730..95233f3 100644

--- a/README.md

+++ b/README.md

@@ -5,7 +5,7 @@

万能入口:

```bash

-bash <(curl -s http://shell.zhamao.xin/)

+bash <(curl -s https://shell.zhamao.xin/)

```

## 用法

@@ -14,16 +14,16 @@ bash <(curl -s http://shell.zhamao.xin/)

```bash

# 快速运行neofetch

-bash <(curl -s http://shell.zhamao.xin/neofetch)

+bash <(curl -s https://shell.zhamao.xin/neofetch)

# 快速运行speedtest

-bash <(curl -s http://shell.zhamao.xin/speedtest)

+bash <(curl -s https://shell.zhamao.xin/speedtest)

# 使用CTF工具箱(比如快速开启frp内网穿透)

# 服务端,监听0.0.0.0:7001,假设我的公网服务器IP是1.2.3.4

-bash <(curl -s http://shell.zhamao.xin/ctf/frps/bind_addr=0.0.0.0/bind_port=7001)

+bash <(curl -s https://shell.zhamao.xin/ctf/frps/bind_addr=0.0.0.0/bind_port=7001)

# 客户端,穿透ssh 22端口到公网的50022端口

-bash <(curl -s http://shell.zhamao.xin/ctf/frpc/1.2.3.4:7001/127.0.0.1/22/50022)

+bash <(curl -s https://shell.zhamao.xin/ctf/frpc/1.2.3.4:7001/127.0.0.1/22/50022)

```

## 支持的快速命令

@@ -38,6 +38,16 @@ bash <(curl -s http://shell.zhamao.xin/ctf/frpc/1.2.3.4:7001/127.0.0.1/22/50022)

| `ctf/frpc` | 快速使用 frpc 代理一个内网穿透一个端口,提供一个目标的 IP 和 TCP 端口即可 |

| ... | 持续更新中 |

+## 安全

+

+本项目所有的指令如果不放心直接执行可以先 curl 进行查看,也可以使用 `showcode/{name}` 查看对应命令的生成源码。例如 `bash <(curl -s https://shell.zhamao.xin/showcode/ctf/frpc)`。

+

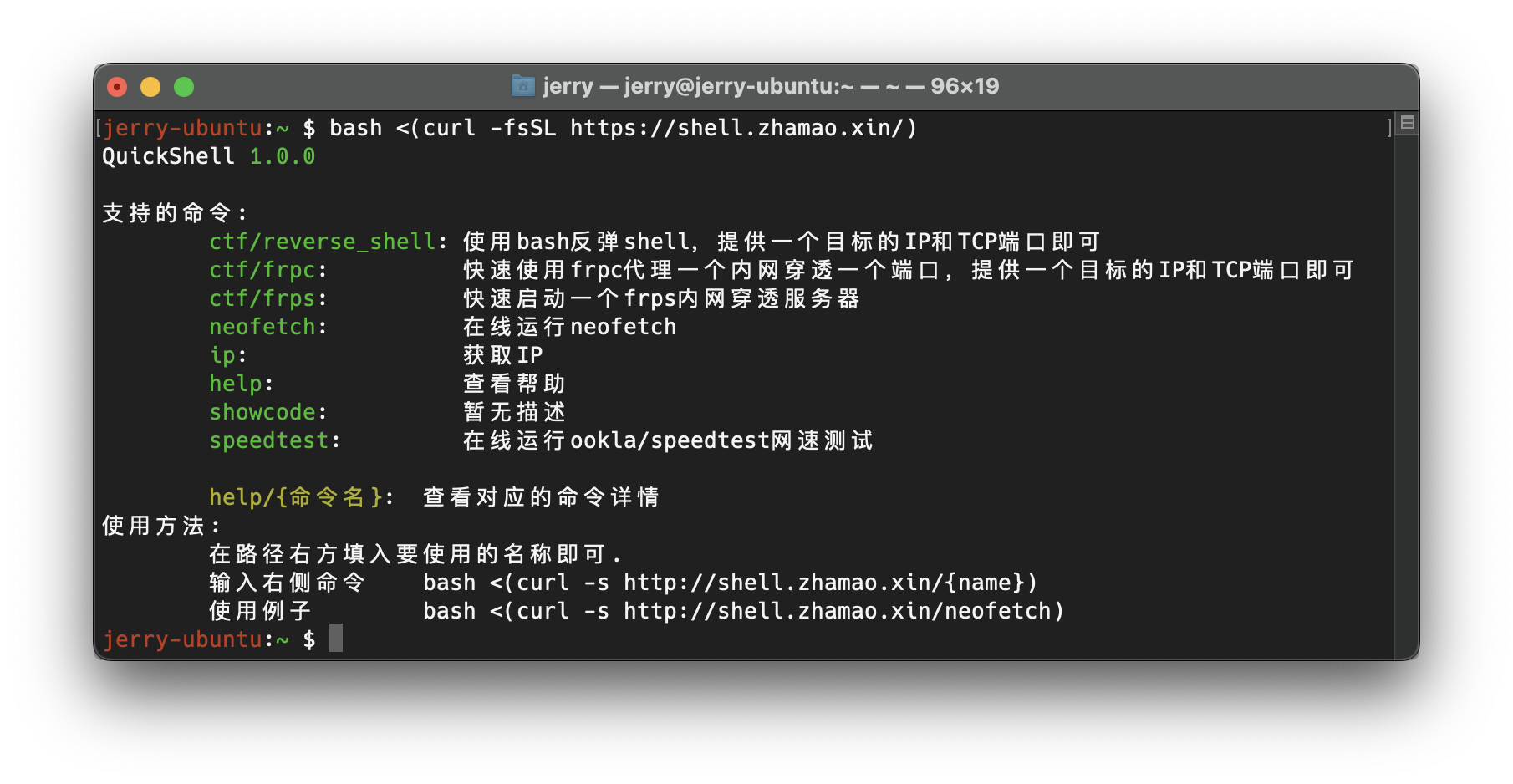

+## 长啥样

+

+ +

+

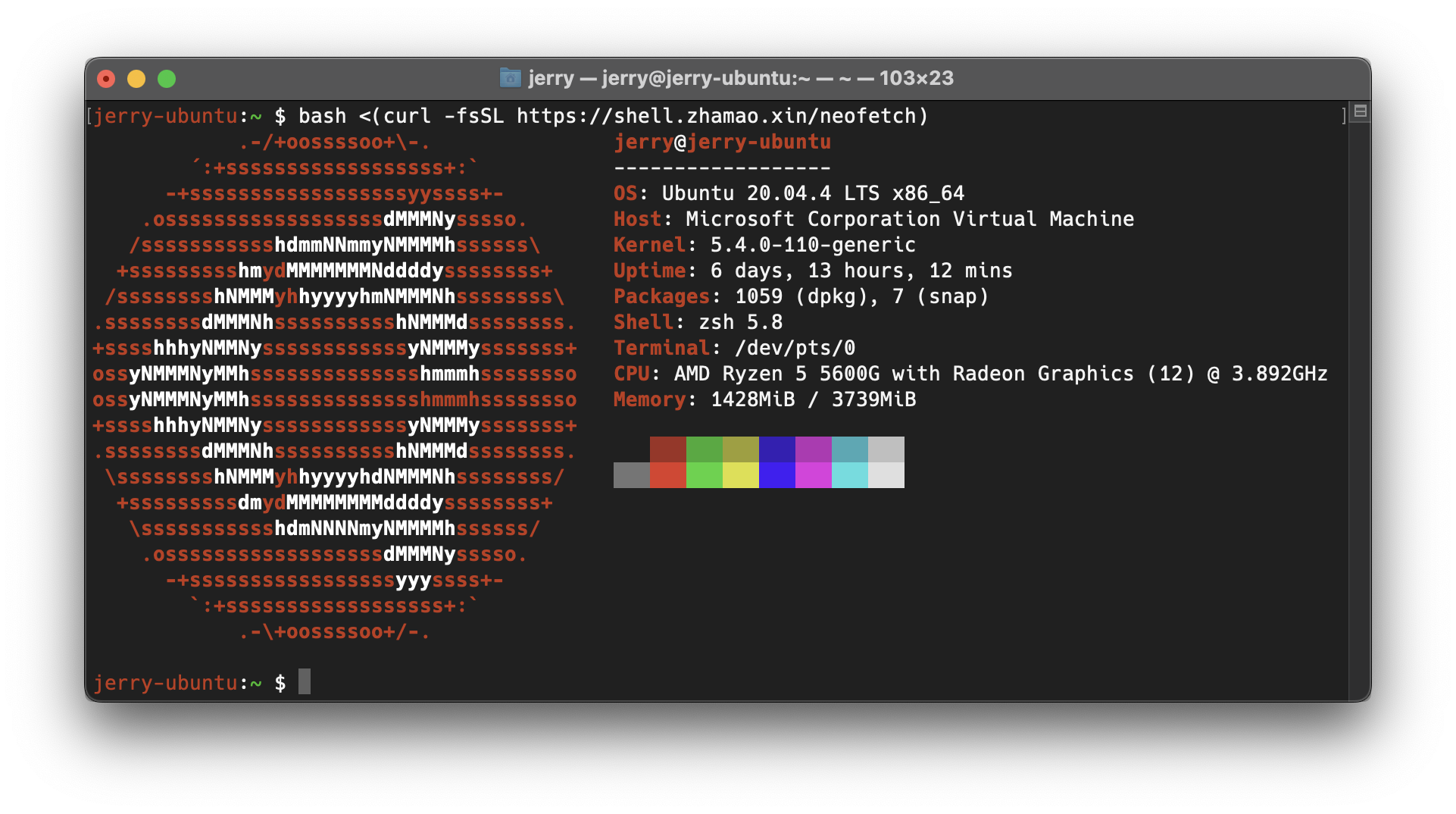

+

+ +

## 贡献

如果你觉得有常用的命令,可以提交到这个项目中,我会尽快添加到这个项目中。

+

## 贡献

如果你觉得有常用的命令,可以提交到这个项目中,我会尽快添加到这个项目中。

+

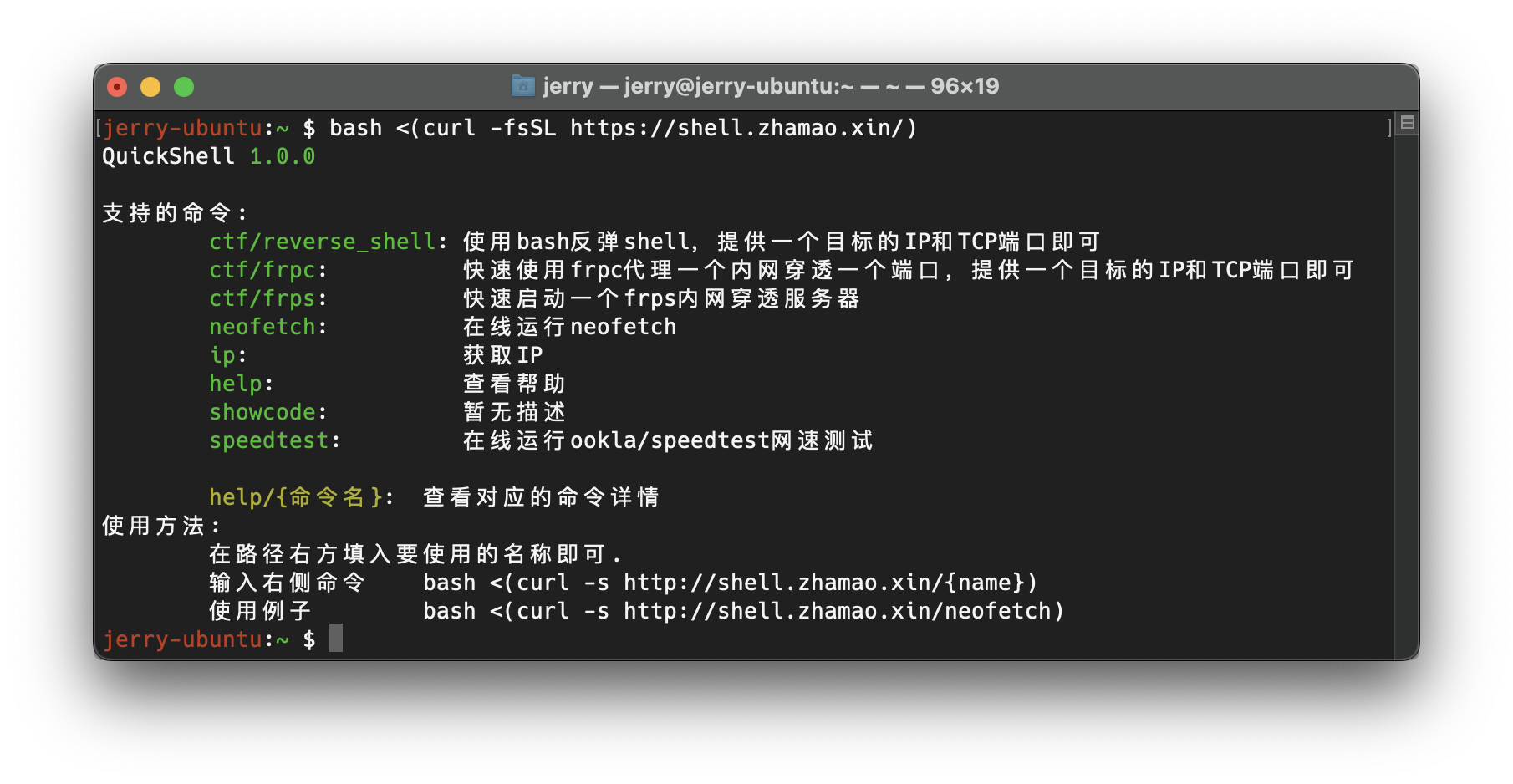

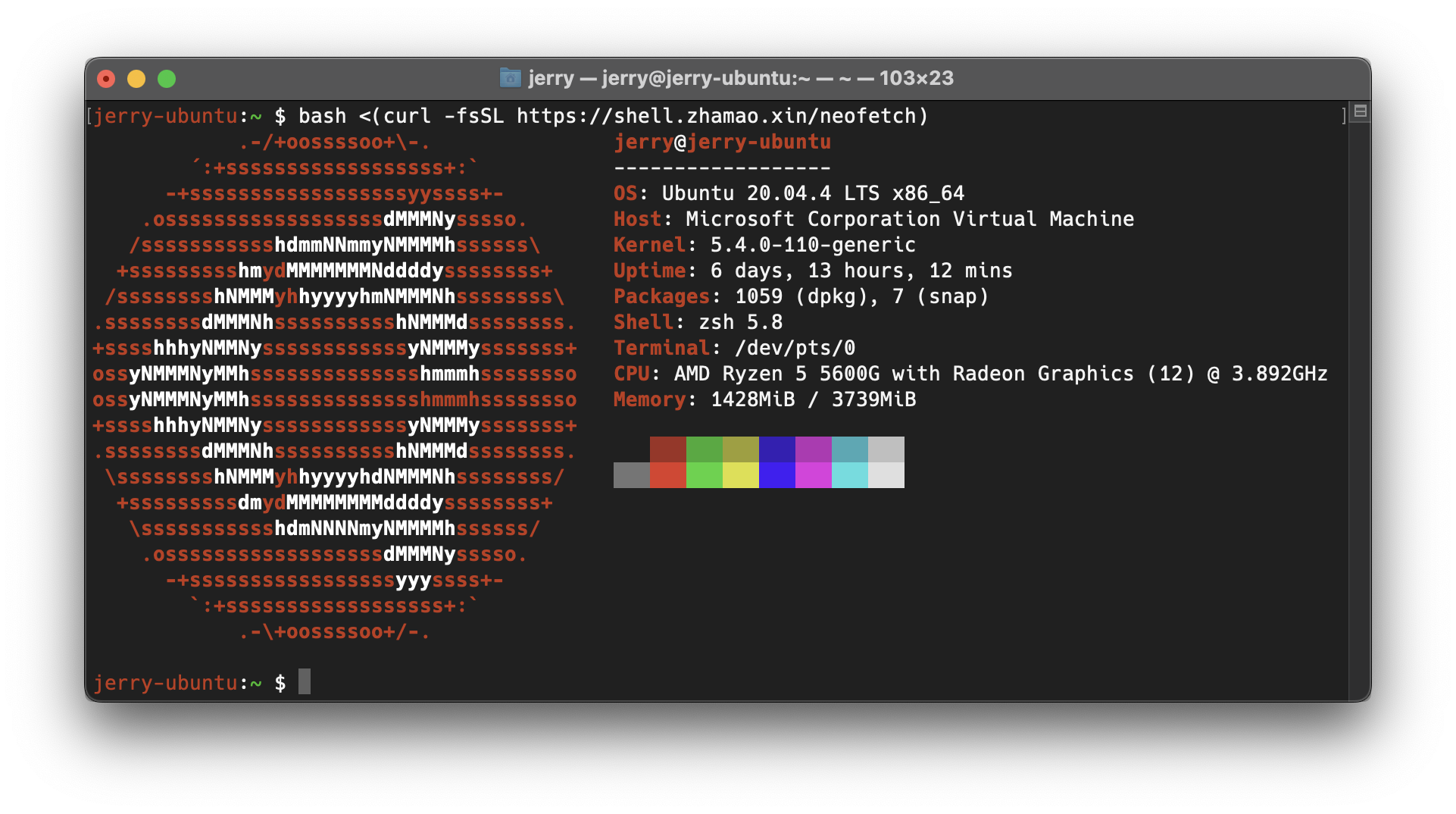

+

+

+ +

## 贡献

如果你觉得有常用的命令,可以提交到这个项目中,我会尽快添加到这个项目中。

+

## 贡献

如果你觉得有常用的命令,可以提交到这个项目中,我会尽快添加到这个项目中。